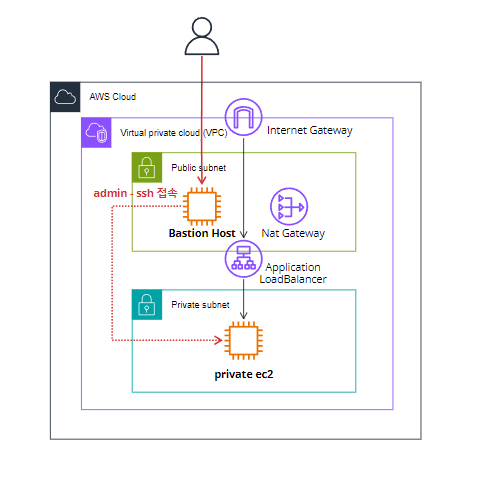

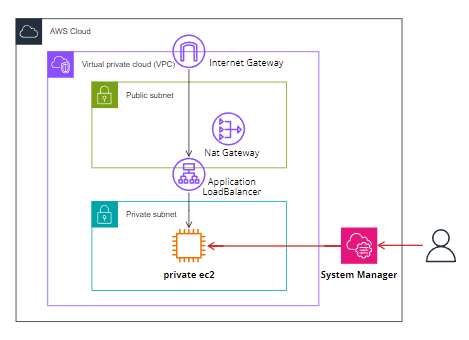

* 기본적인 세팅은 되어 있는 상태 입니다. (VPC, Nat GW, ALB, EC2(private subnet) 구성)

* private ec2: etech-private-ec2(10.0.11.130)

1. bastion server를 통한 접속

사용자가 Bastion Server를 통해 private ec2에 ssh 프로토콜을 사용해 접속합니다.

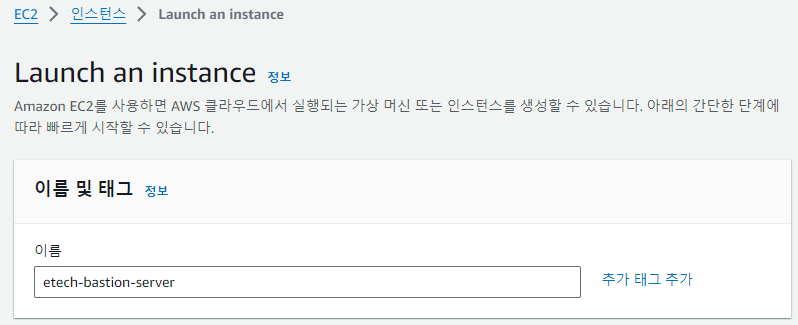

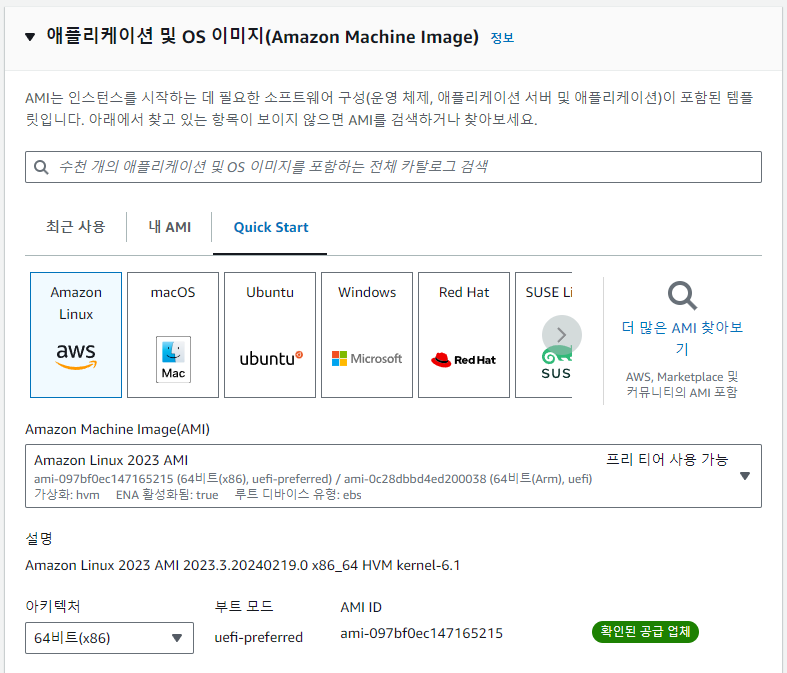

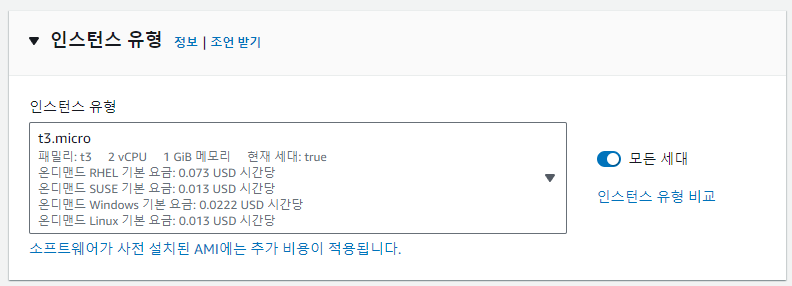

1) bastion server를 생성합니다.

(t3.nano의 작은 유형으로도 bastion server에는 충분합니다.)

vpc의 public subnet을 선택해주시고, public ip 활성화를 선택해줍니다.

보안 그룹은 원하는 이름을 넣어주시고 소스 유형을 "내 IP"로 선택해 관리자만 접속할 수 있게 설정해줍니다.

나머지 설정은 디폴트로 두고 인스턴스 시작을 클릭해 생성합니다.

2) 관리자가 사용하기 편한 ssh 접속 툴을 활용해 bastion server를 통해 private ec2에 접속합니다.

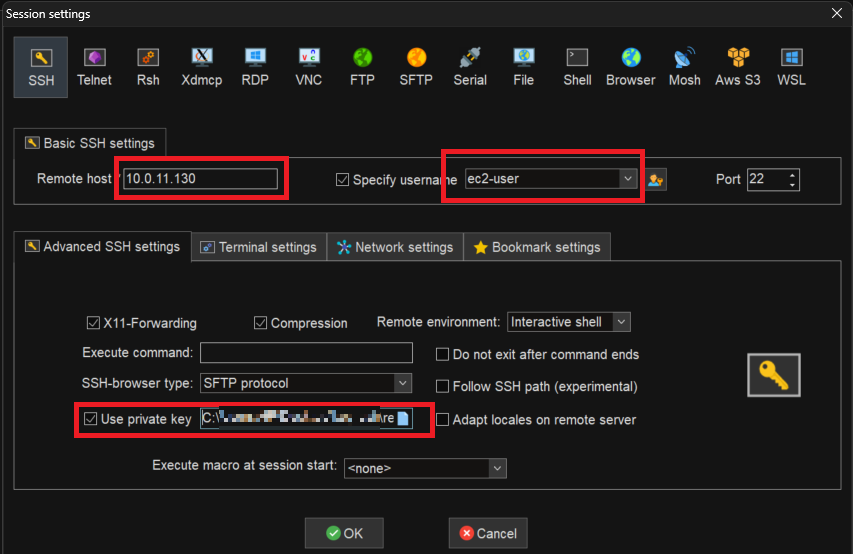

* MobaXterm을 활용했습니다.

Remote host는 private ec2의 ip를 넣고 Specify username에는 OS에 맞는 username을 넣어줍니다.

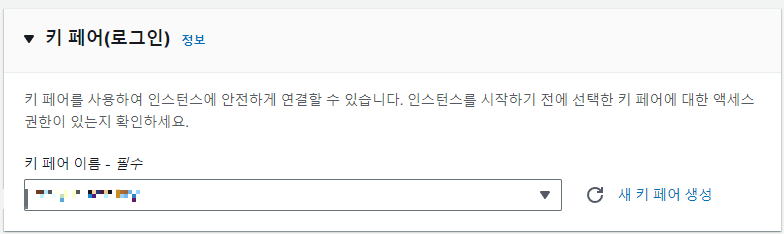

private key는 인스턴스 생성 시 선택했던 key pair를 넣어 주시면 됩니다.

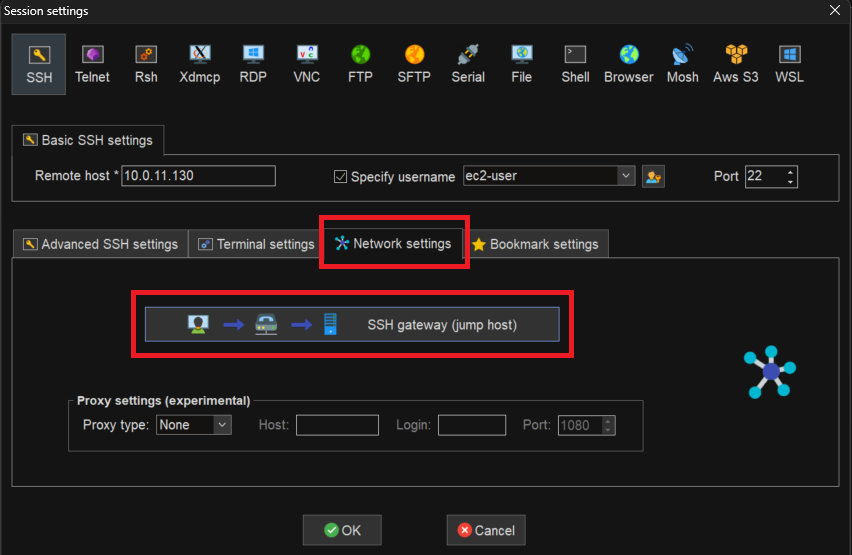

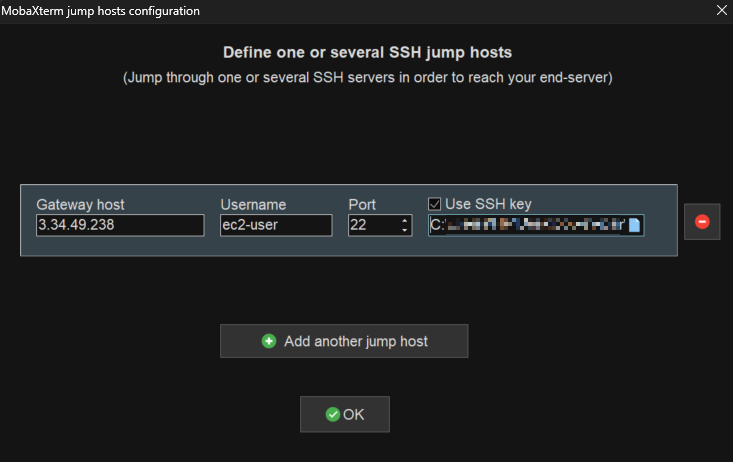

위에서 생성했던 bastion server의 public ip와 username, port와 ssh key pair를 넣고 세션을 연결합니다.

성공적으로 접속하면 아래와 같은 화면을 보실 수 있습니다.

2) SSM(System Manager)를 통한 접속

IAM 역할에 SSM 권한을 부여합니다. 그런 다음 해당 IAM 역할을 EC2에 연결하여, private 네트워크에서도 안전하게 접속할 수 있습니다.

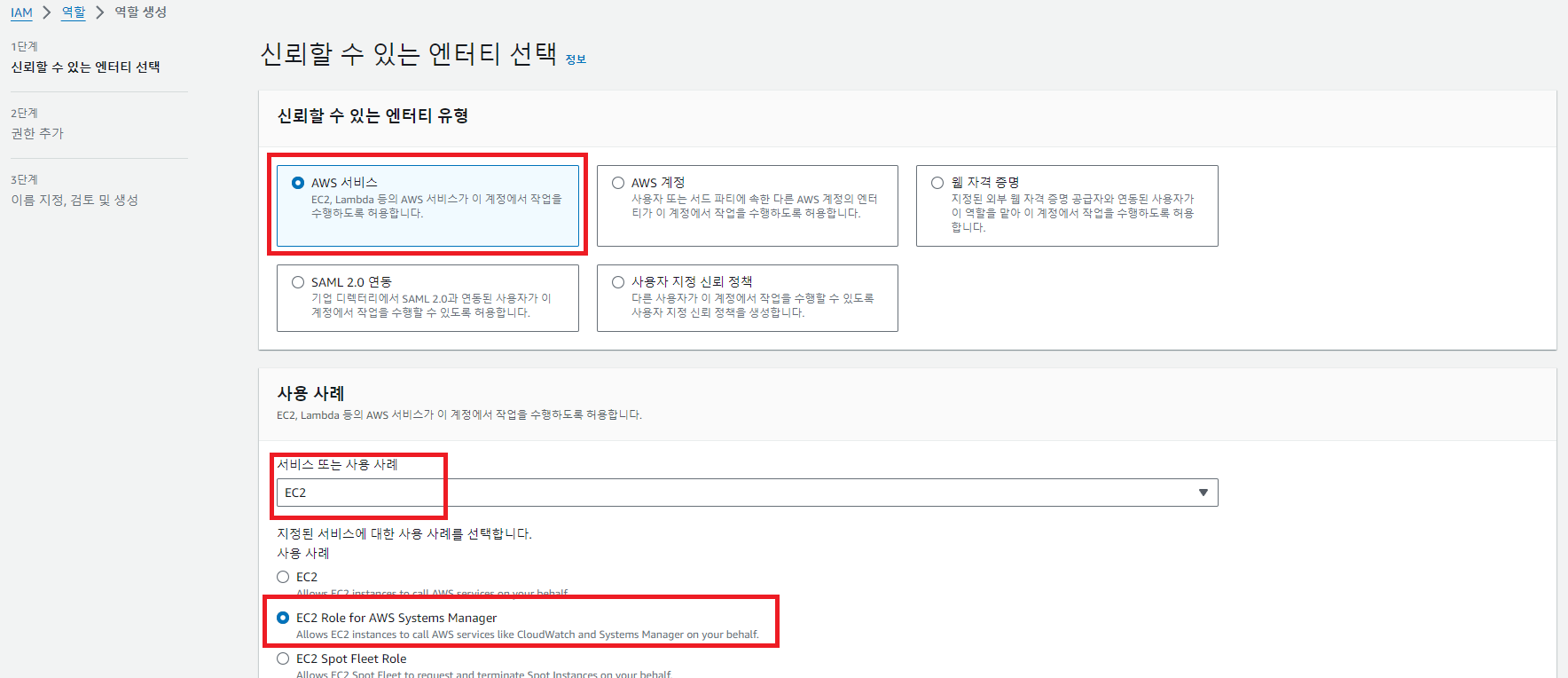

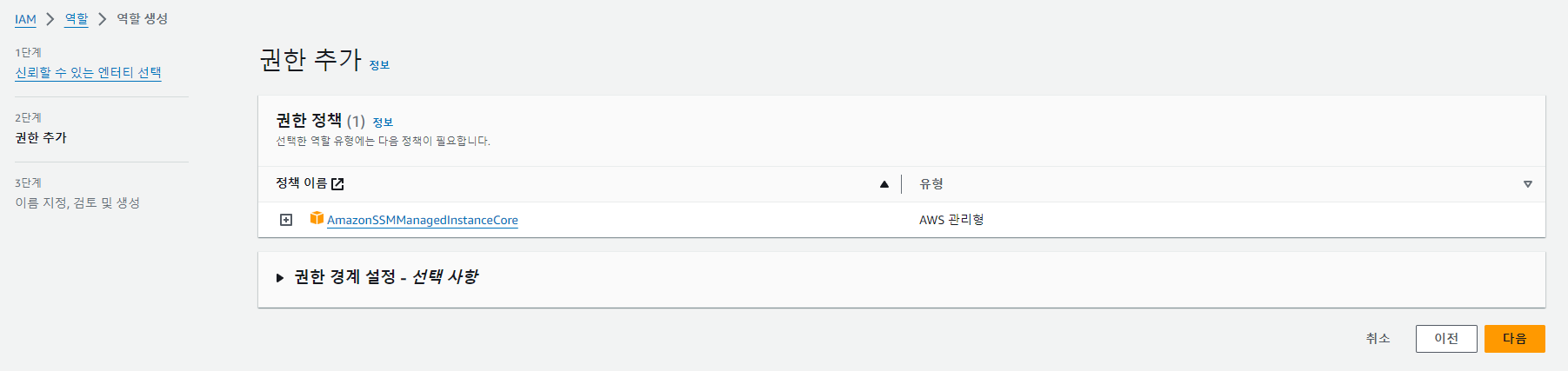

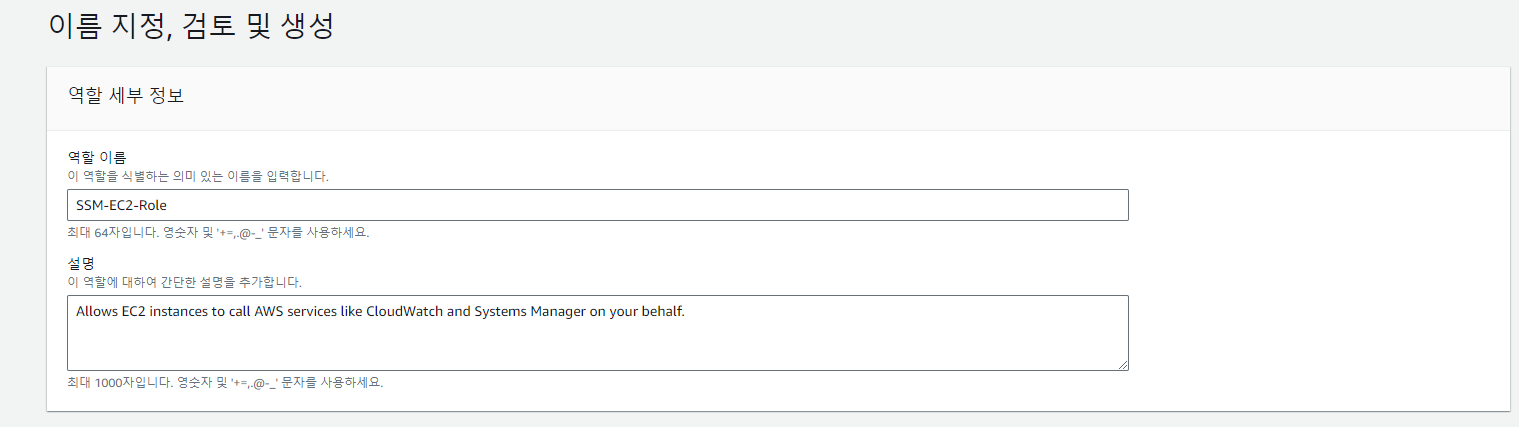

1) AmazonSSMManagedInstanceCore 역할을 생성합니다.

ssm 연결을 위해 ec2에 필요한 역할을 생성해줍니다.

위 설정이 끝나면 역할 생성을 클릭합니다.

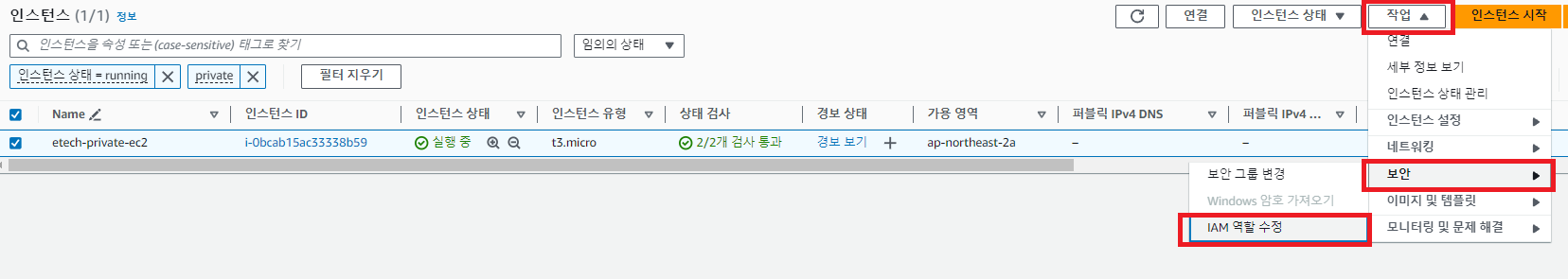

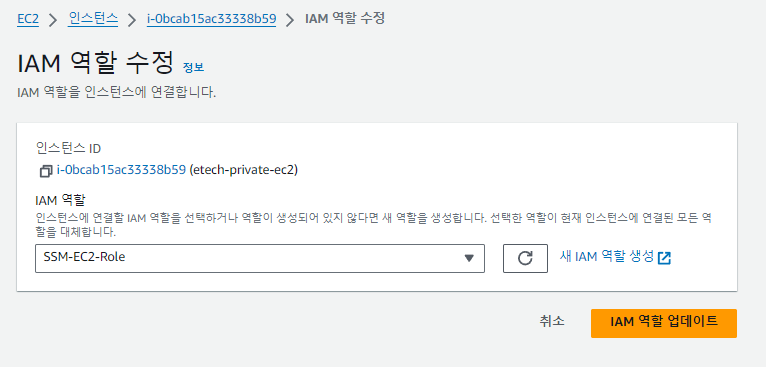

2) private ec2에 위에서 생성한 역할을 연결해줍니다.

위에서 생성한 역할을 선택한 뒤 IAM 역할 업데이트를 클릭합니다.

( 해당 역할을 적용하는 데 시간이 상당히 소요될 수 있습니다. 빠르게 적용시키기 위해 인스턴스를 재부팅하여 시간을 단축시킬 수 있습니다.)

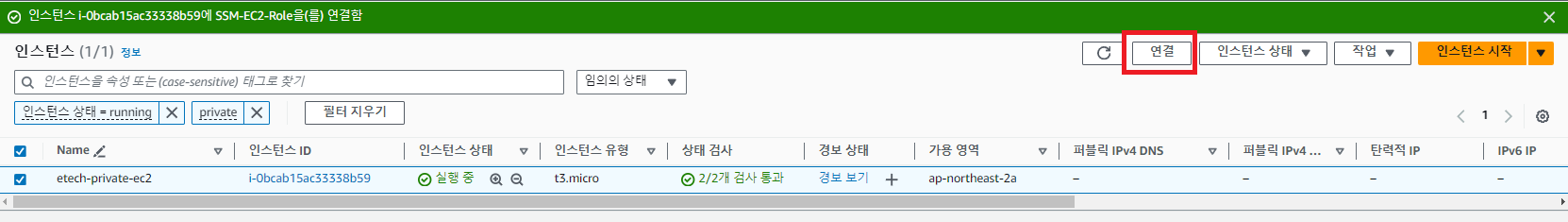

3) private ec2 에 접속합니다.

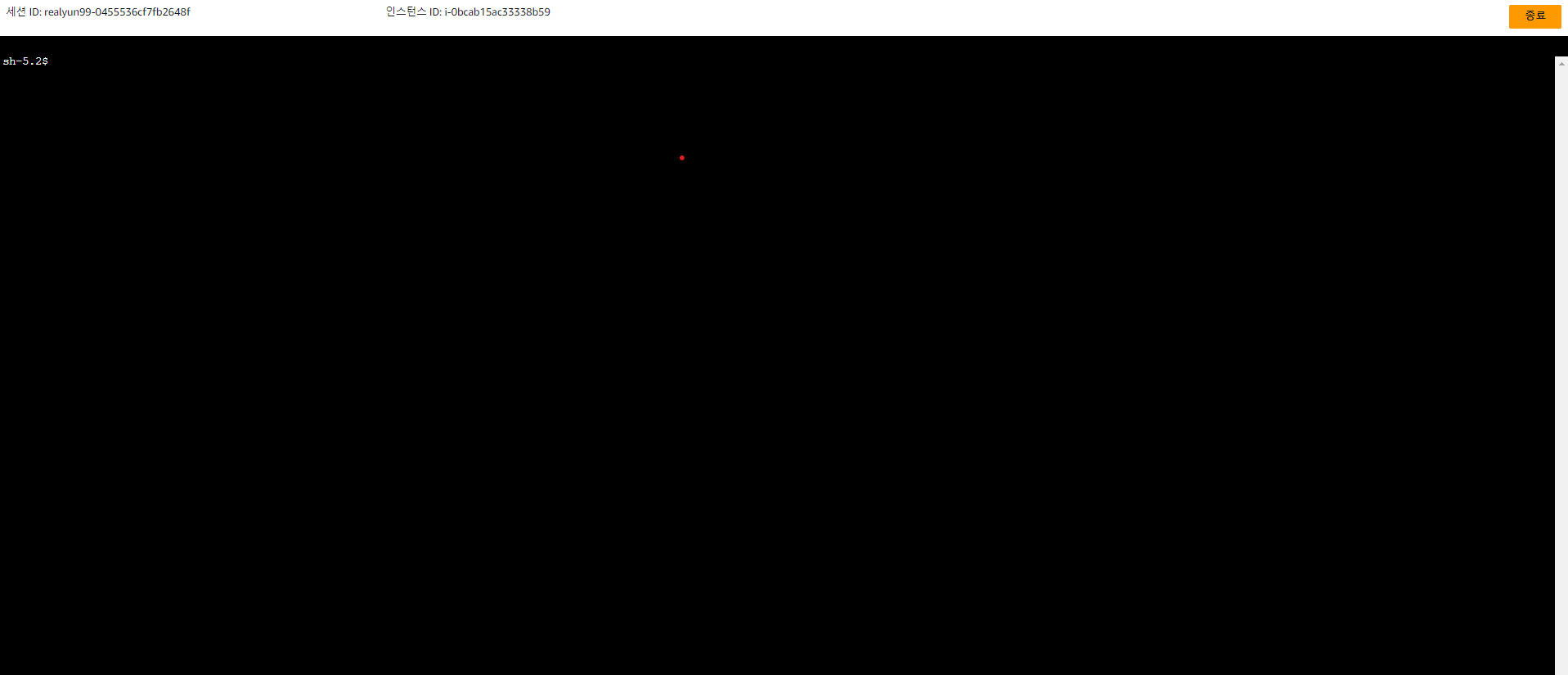

위와 같은 화면을 보면 private ec2에 접속 성공한 것을 알 수 있습니다.

'Cloud > AWS' 카테고리의 다른 글

| [EKS] eksctl로 EKS 클러스터 생성하기 (0) | 2024.04.04 |

|---|---|

| [AWS] private EC2에 접속하는 방법 -2 (0) | 2024.03.06 |

| [AWS] IoT Device Management - Bulk registration (0) | 2023.10.18 |

| [AWS] Amazon OpenSearch Service 사용해보기 (0) | 2023.08.23 |

| [AWS] AWS IoT SiteWise 실습 (0) | 2023.01.27 |